Badania szczątków statku Progress

13 grudnia 2016, 11:12Władze zajęły się badaniem fragmentów statku transportowego Progress, które spadły w Republice Tuwy w okolicach miasta Kyzył. Osobne śledztwo w sprawie przyczyn katastrofy prowadzi Roskosmos.

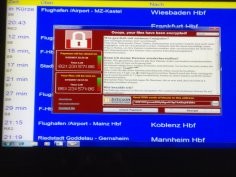

Po wielkim ataku Microsoft krytykuje NSA i CIA

15 maja 2017, 09:03Dwa dni po ataku na 200 000 komputerów, który wykonano za pomocą narzędzi opracowanych na podstawie robaka stworzonego przez NSA (National Security Agency), przedstawiciel Microsoft skrytykował działania rządowych agencji wywiadowczych

Samodzielna droga do szkoły poprawia zdrowie i samoocenę dzieci

30 listopada 2017, 09:26Dzieci, które samodzielnie chodzą do szkoły i z niej wracają, są zdrowsze, mają większe poczucie autonomii i lepiej oceniają swoje bezpieczeństwo. Do takich wniosków doszli naukowcy z Uniwersytetu w Granadzie, którzy zbadali 745 dzieci w wieku 6-12 lat.

Mitologiczny humor łazienkowy z II w. n.e.

7 listopada 2018, 12:25W latrynie z Antiochii ad Cragum w Anatolii archeolodzy odkryli 2 mozaiki z II w. n.e. Jedna z nich przedstawia Narcyza zafascynowanego odbiciem swojego fallusa, a druga Ganimedesa, którego przyrodzenie jest czyszczone gąbką przez czaplę.

Hakerzy wykradli projekty internetowe Federalnej Służby Bezpieczeństwa

22 lipca 2019, 13:14Rosyjska Federalna Służba Bezpieczeństwa (FSB) przyznała, że hakerzy uzyskali dostęp do jej specjalnych projektów internetowych. Cyberprzestępcy włamali się do sieci współpracującej z FSB moskiewskiej firmy SyTech i ukradli 7,5 terabajta danych.

Google przez trzy lata walczył z grupą usiłującą infekować aplikacje w Play Store

10 stycznia 2020, 12:24Google podsumowało jedną z najbardziej długotrwałych wojen, jaką stoczyło ze szkodliwym oprogramowaniem. W ciągu ostatnich trzech lat firma usunęła ponad 1700 aplikacji zarażonych różnymi odmianami szkodliwego kodu o nazwie Bread (Joker).

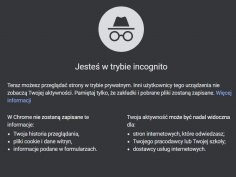

Chcą, by Google płacił wielomiliardowe odszkodowanie za śledzenie w trybie incognito

3 czerwca 2020, 14:34Przed sądem federalnym w San Jose złożono pozew zbiorowy przeciwko Google'owi. Autorzy pozwu oskarżają wyszukiwarkowego giganta o to, że zbiera informacje o internautach mimo iż używają oni trybu prywatnego przeglądarki. Uważają, że Google powinien zapłacić co najmniej 5 miliardów dolarów grzywny.

Promieniowanie kosmiczne pozwoli wykrywać przemyt niebezpiecznych materiałów

24 lutego 2021, 16:02Włosko-amerykański zespół kierowany przez Francesco Giggi z Uniwersytetu w Katanii, stworzył pełnowymiarowy tomograf mionowy, który pozwala skanować kontenery morskie pod kątem obecności w nich materiałów rozszczepialnych. Naukowcy wykorzystali dwie warstwy wykrywaczy mionów oraz wyspecjalizowany algorytm, który stworzył trójwymiarowy obraz ukrytego w kontenerze niewielkiego ołowianego pojemnika.

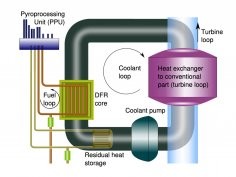

Polscy naukowcy zbadali bezpieczeństwo reaktora jądrowego IV generacji

15 kwietnia 2022, 08:27Naukowcy z Narodowego Centrum Badań Jądrowych (NCBJ) dowiedli, że reaktory dwupłynowe (DFR) charakteryzują się ujemnym temperaturowym współczynnikiem reaktywności. To jeden z kluczowych elementów świadczących o pasywnym bezpieczeństwie reaktora.

Sprzątacz zniszczył 20 lat badań. Uczelnia chce milionowego odszkodowania

28 czerwca 2023, 11:49Sprzątacz wyłączył zamrażarkę w uczelnianym laboratorium, ponieważ zepsuty sprzęt wydawał drażniący dźwięk. W ten sposób zniszczył próbki i inne materiały, niwecząc przeszło dwie dekady badań. Rensselaer Polytechnic Institute w Troy domaga się od firmy, która go zatrudniła, ponad 1 mln dolarów. Kwota ta ma stanowić odszkodowanie i pokryć opłaty prawne.